Conoce el Marco de Ciberseguridad del NIST

El Marco de Ciberseguridad o Cibersecurity Framework del Instituto Nacional de Estándares y Tecnología, NIST por sus siglas en inglés, es una herramienta para la gestión de riesgos asociados a la seguridad de la información y si bien es un marco de adopción voluntaria, ofrece diferentes ventajas. A continuación te contamos más sobre este.

¿Qué es el Marco de Ciberseguridad del NIST y para qué sirve?

Desde hace algunos años, la seguridad de la información o ciberseguridad ha tomado mayor relevancia en las organizaciones, tanto que han diseñado y ejecutado programas para proteger su información, su activo más importante, y para actuar de la mejor manera frente a un ataque cibernético porque, como sucede con los riesgos financieros o de reputación, el riesgo cibernético genera impacto negativo en los objetivos de negocio. Con un software como Pirani ISMS puedes identificar, gestionar y controlar estos riesgos fácilmente.

Frente a esto, existen diferentes estándares internacionales que ofrecen buenas prácticas para la implementación de un sistema de gestión de seguridad de la información. La norma ISO 27001 es uno de los más conocidos, pero no el único.

De hecho, el Marco de Ciberseguridad del Instituto Nacional de Estándares y Tecnología (NIST), que depende del Departamento de Comercio de Estados Unidos, fue desarrollado teniendo en cuenta los controles y procesos presentados por estándares de ciberseguridad ya aceptados, entre estos: NIST SP 800-53, ISO/IEC 27001:2013, COBIT 5 y CIS CSC. La versión 1.0 del Marco fue publicada en febrero de 2014 y la versión 1.1 en abril de 2018.

Como el mismo NIST explica, el Marco "es una metodología con un enfoque para reducir el riesgo vinculado a las amenazas cibernéticas que puedan comprometer la seguridad de la información".

¿Y para qué sirve? El Marco del NIST, que por su simplicidad y flexibilidad se adapta a organizaciones de cualquier sector o tamaño, permite entender, gestionar y disminuir la probabilidad de ocurrencia de un riesgo cibernético gracias a la adecuada protección de sus redes y datos.

Puede utilizarse como referencia para establecer un programa o sistema de seguridad cibernética o para revisar e identificar oportunidades que ayuden a complementar y mejorar el existente.

¿Cómo está compuesto el Marco de Ciberseguridad del NIST?

Este Marco, también conocido como Cibersecurity Framework, está compuesto por tres partes: el núcleo, los niveles de implementación y los perfiles del Marco.

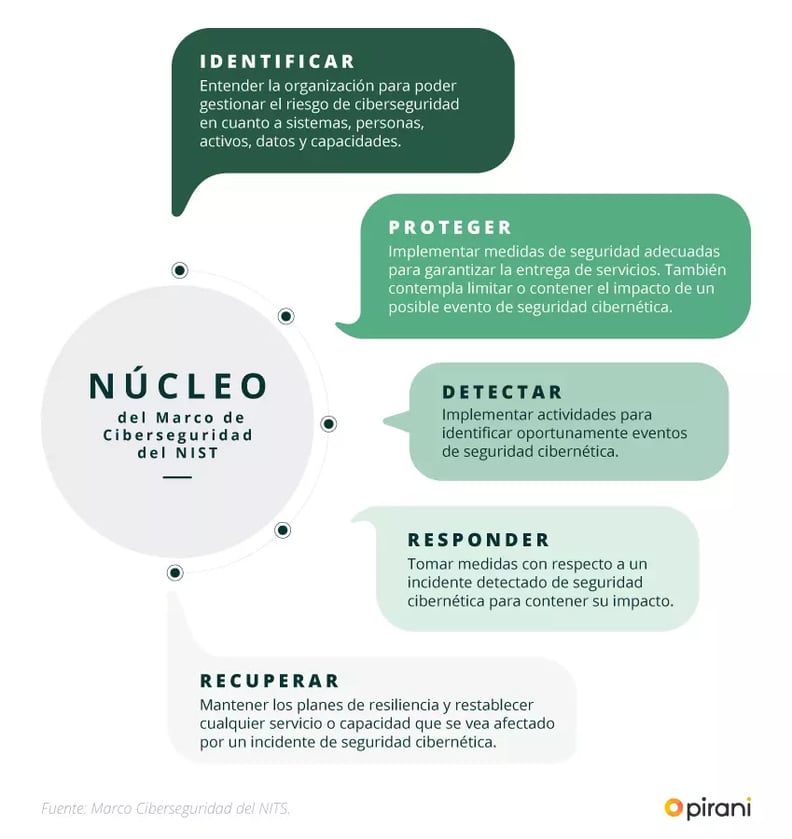

1. El núcleo

Es un conjunto de actividades para lograr resultados de seguridad cibernética, hace referencia a estándares, directrices y buenas prácticas de la industria. Este núcleo está conformado por cinco funciones, simultáneas y continuas, que deben seguirse para implementar o complementar un buen programa de seguridad de la información.

Estas funciones son:

Adicional a estas cinco funciones, el núcleo del Marco está conformado por otros tres elementos: categorías, subcategorías y referencias informativas; todos trabajan juntos para gestionar los riesgos asociados a la seguridad de la información.

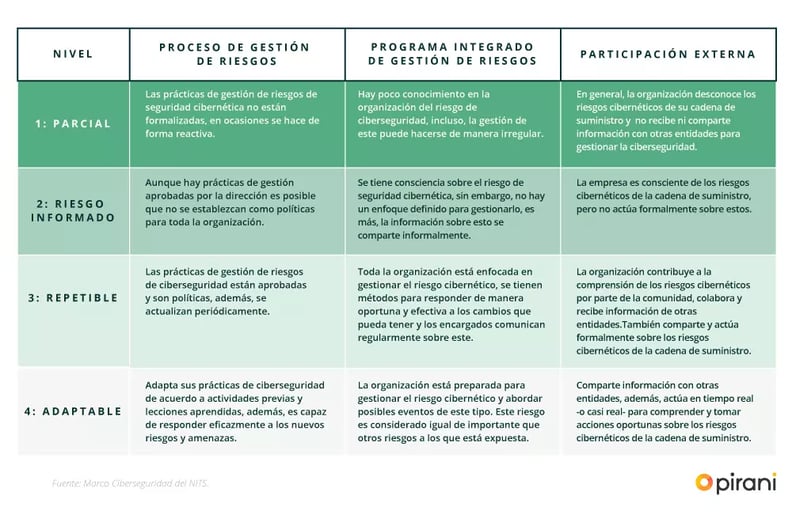

2. Niveles de implementación del Marco

Ofrecen un contexto sobre cómo una organización considera el riesgo de seguridad cibernética y los procesos y programas para gestionarlo.

La selección de estos niveles por parte del NIST toma en cuenta prácticas de gestión de riesgos, requisitos legales y reglamentarios, objetivos empresariales, requisitos de seguridad cibernética, entre otros.

Según explica, "los niveles respaldan la toma de decisiones organizacionales sobre cómo gestionar el riesgo de seguridad cibernética, así como qué dimensiones de la organización son de mayor prioridad y podrían recibir recursos adicionales".

Los niveles son cuatro y se definen por el proceso de gestión de riesgos, el programa integrado de gestión de riesgos y la participación externa:

Para determinar el nivel deseado, el NIST recomienda a las organizaciones asegurarse de que el nivel que seleccionen cumple con sus objetivos, es fácil de implementar y disminuye el riesgo cibernético para sus activos y sus datos.

3. Perfiles del Marco

Se refiere a la alineación de las funciones, categorías y subcategorías con los requisitos empresariales, la tolerancia al riesgo y los objetivos de la organización.

Estos perfiles sirven para describir el estado actual u objetivo de las actividades que se realizan en ciberseguridad. El perfil actual habla de los resultados que se están logrando, mientras que el perfil objetivo muestra los resultados que se requieren para lograr los objetivos trazados en la gestión de riesgos cibernéticos.

¿Cómo puedes utilizar en tu empresa el Marco de Ciberseguridad del NITS?

- Revisar y comparar las prácticas de ciberseguridad existentes al interior de la organización con las que presenta el núcleo del Marco para ver si se están logrando los resultados esperados y determinar qué cosas debe o puede mejorar para reducir mucho más el riesgo de seguridad cibernética.

- Crear un programa nuevo de ciberseguridad o mejorar uno existente. El Marco propone los siguientes pasos para hacerlo:

- Priorizar y determinar el alcance: identificar los objetivos empresariales y las prioridades de alto nivel para tomar decisiones respecto al alcance del programa de ciberseguridad.

- Orientación: identificar los sistemas y activos relacionados al alcance del programa, los requisitos reglamentarios y el enfoque de riesgo general.

- Crear un perfil actual: desarrollar un perfil actual para ver qué resultados por categoría y subcategoría del núcleo del Marco se están logrando.

- Realizar una evaluación de riesgos: analizar el entorno para entender la probabilidad de que ocurra un evento

- Crear un perfil objetivo: este perfil se centra en la evaluación de las categorías y subcategorías del núcleo del Marco que señalan los resultados esperados por la organización.

- Determinar, analizar y priorizar brechas: comparar el perfil actual y el perfil objetivo para ver cuáles son las brechas y crear un plan de acción para abordarlas y poder lograr los resultados esperados del perfil objetivo. Además, se deben determinar los fondos y el personal que se requiere para superar estas brechas.

- Implementar el plan de acción: por último, poner en marcha el plan de acción y ajustar las prácticas de ciberseguridad para lograr el perfil objetivo.

También te puede gustar

Artículos relacionados

5 buenas prácticas de ciberseguridad que debes conocer

ISO 27032, el estándar enfocado en ciberseguridad

¿Cómo hacerle frente a los ataques de ransomware en Latinoamérica?

¿Por qué los ciberataques preocupan a los gestores de riesgos?

3 ciberataques más comunes que afectan a empresas

Comentarios (3)